Splashtop Secure Workspace にプライベートアプリケーションを追加すると、組織固有のカスタムアプリケーションを統合してアクセスを提供できます。プライベート・アプリケーションとは、システムで事前構成されておらず、手動セットアップが必要なアプリケーションです。

IT 管理者の準備: コネクタのデプロイ

プライベート アプリケーションを追加する前に、IT 管理者は組織のプライベート ネットワークまたはプライベート クラウド内にコネクタをデプロイする必要があります。これを行うには、次のリンクに記載されているステップバイステップのガイドに従ってください: Deploy Connectors Guide.

ステップ1:アプリケーション設定へのアクセス

- 資格情報を使用して、Splashtop Secure Workspace のスーパー管理者アカウントまたは組織管理者アカウントにログインします。

- ログインしたら、[ アプリケーション ]メニューに移動します。

- [ アプリケーション ] セクションを選択して、アプリケーション設定ページにアクセスします。

ステップ2:プライベートアプリケーションの追加

- アプリケーション設定ページで、[ アプリケーションの追加 ] ボタンをクリックします。

- 表示されたオプションから、[ Add Private Application] を選択します。

ステップ3:一般設定

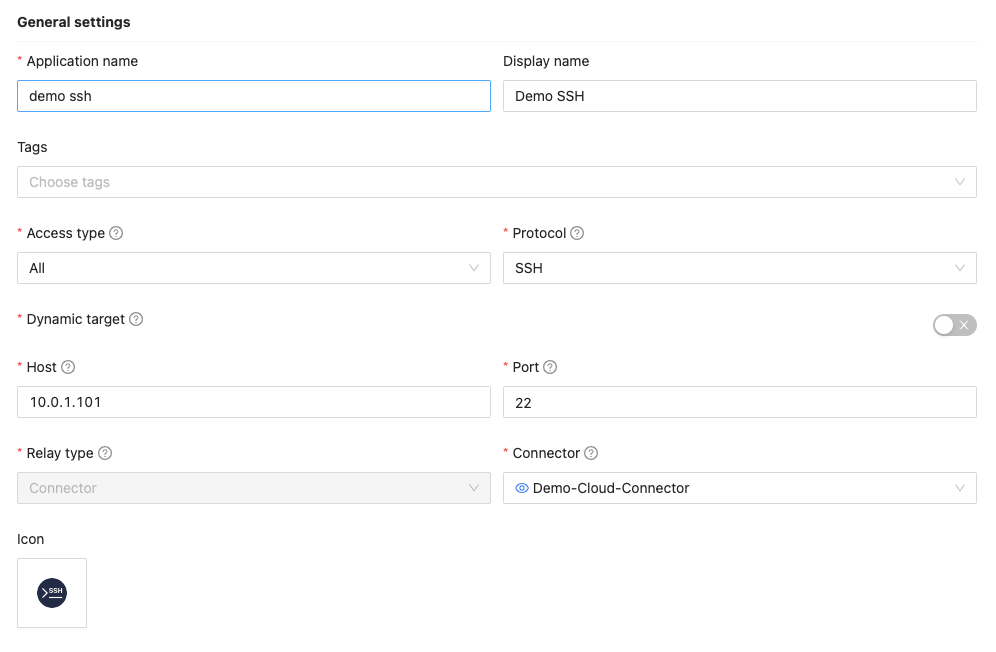

- [一般設定] セクションで、プライベート アプリケーションに必要な情報を入力します。

- アプリケーション名: アプリケーションのわかりやすい名前を入力します。

- 表示名: システム内のユーザーに表示される名前を指定します。

- アクセスタイプ: ユーザーがブラウザやSSWアプリからアプリケーションにアクセスできるかどうかを選択します。

- プロトコル:アプリケーションに適したプロトコルを選択します(例:VNC、RDP、SSH、HTTP、HTTPS、Telnet、Kubernetes、Splashtop、カスタム)。

- タグ: 既存のタグをアタッチするか、新しいタグを作成して、アプリケーションを分類および管理します。

- 既存のタグをアタッチするには、ドロップダウンリストからタグを選択します。

- 新しいタグを作成するには、タグ名を入力して「保存」ボタンをクリックします。

- アイコン: システムの組み込みアイコンからアプリケーションのアイコンを選択します。

- プライベート・アプリケーションについて、次の詳細を入力します。

- ダイナミック ターゲット: 有効にすると、ユーザーはアプリを起動するたびにターゲット ホストとポートを入力する ように求められます。ダイナミック ターゲットが有効になっている場合、ユーザーは [一般設定] セクションでホストとポートを入力する必要はありません。

- ホスト: 接続するサーバーのホスト名または IP アドレスを指定します。

- ポート: サーバーがリッスンしているポートを入力します。

- プライベートアプリケーションの接続オプションを設定します。

-

コネクタ経由: このオプションを無効にすると、Edge を使用してプライベート アプリケーションに接続できます。ホストIPがLAN上にある場合、このオプションに「false」を選択できない 可能性があることに注意してください 。

-

コネクタ: アプリケーションにコネクタ経由でアクセスする必要がある場合は、デプロイされたコネクタを選択します。

-

エッジ ロケーション: スルー コネクタが false の場合は、このアプリケーションのリレーとして機能するエッジ ロケーションを選択します。最適なパフォーマンスを得るために、プライベートアプリケーションに最も近い場所を選択します。

-

開始 URI を追加 (HTTP、HTTPS のみ): ユーザーがアプリケーションにアクセスした後にリダイレクトされる URI を入力します。デフォルトは '/' です。

-

ステップ4:グループとポリシー

-

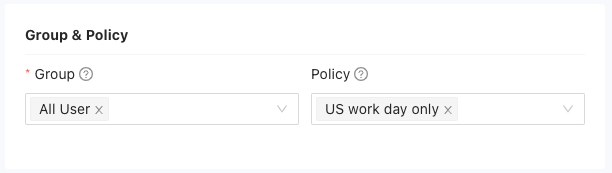

プライベートアプリケーションに関連付けられたグループとポリシーを定義します。

- グループアクセス: アプリケーションへのアクセス権を付与するユーザーグループを選択します。

- アプリケーションポリシー: アプリケーションの特定のポリシー (権限、制限など) を設定します。次の手順に従って、アプリケーション ポリシーを追加できます。

ステップ5:追加構成

プライベート・アプリケーションの特定の要件によっては、認証方法、認証ロール、カスタム統合などの追加設定の構成が必要になる場合があります。

- オプション: セキュリティ (RDP のみ)

セキュリティ オプションは、RDP セッション中に適用されるセキュリティのレベルを決定します。各オプションには特定の意味があります。- いずれか: これは通常、セキュリティ オプションが特定のプロトコルに限定されず、RDP 接続に使用可能なセキュリティ メカニズムを利用することを意味します。

- NLA(ネットワークレベル認証):NLAは、リモートデスクトップ接続を確立する前に、ユーザーにネットワークへの認証を義務付けます。認証されたユーザーのみがリモートシステムにアクセスできるようにすることで、セキュリティを強化します。

- NLA-ext (Extended Network Level Authentication): このオプションは NLA に基づいて構築され、認証プロセスに追加のセキュリティ強化が導入されます。

- TLS(Transport Layer Security):TLS暗号化は、クライアントとリモートサーバー間の通信を保護します。RDPセッション中に送信されたデータを暗号化して、不正アクセスやデータ操作を防ぎます。

- VMConnect: VMConnect は、仮想マシンへの接続を容易にする Hyper-V 機能です。使用されるセキュリティメカニズムは、仮想マシンの構成によって異なります。

- RDP: これは通常、特定のセキュリティ オプションを指定せずに基本的なリモート デスクトップ プロトコル接続を示します。セキュリティ・レベルは、RDPの設定と構成によって異なる場合があります。

ステップ6:動的資格情報(VNC、RDP、SSH、HTTP、HTTPS、Telnet、Kubernetesのみ)

-

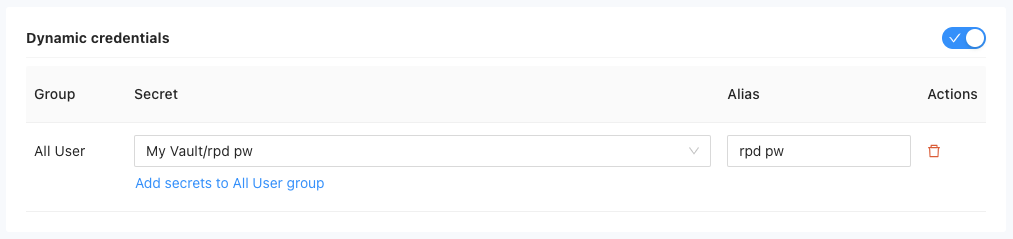

必要に応じて、動的資格情報を有効にします。動的資格情報を使用すると、ユーザーはAPIキーやトークンなど、独自のアプリケーション固有の資格情報を生成および管理できます。

-

プライベートアプリケーションへのアクセスを許可されたグループごとに、このプライベートアプリケーションのグループに保存されたシークレットを 1 つ以上割り当てることができます。指定されたグループのユーザーは、Web インターフェイスを介してアプリケーションを起動するときに、これらの保存されたシークレットを認証に使用できます。これを行うには、次の手順を実行します。

ある。「{group_name} グループにシークレットを追加」ボタンをクリックします。

b.リストから適切な保存済みシークレットを選択します。必要なシークレットをまだ作成していない場合は、次の手順に従って新しいシークレットを作成します。- 「Create New Secret」ボタンをクリックすると、新しい Zero Trust Application Secret を作成するためのドロワーがポップアップ表示されます。

- シークレットに必要な詳細 (名前、資格情報の種類、有効期間、追加のセキュリティ オプションなど) を入力します。

- 「保存」をクリックして、新しいシークレットを作成します。

c. 保存したシークレットの準備ができたら、「Add secret to {group_name} group」ボタンをクリックして、指定したグループに関連付けます。

d. 保存したシークレットのエイリアスを設定して、プライベート・アプリケーションに関連付けるときに簡単に識別できるようにします。

3. 指定されたグループのユーザーは、Web インターフェースを介してアプリケーションを起動するときに、割り当てられた保存されたシークレットによって提供される資格情報を使用して、プライベートアプリケーションにアクセスできます。

ステップ 7: コンテナ (Kubernetes のみ)

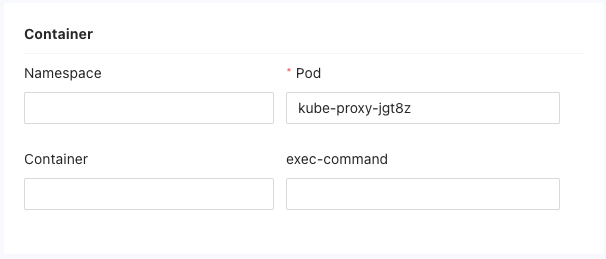

- プライベート・アプリケーション・プロトコルがKubernetesの場合、次のコンテナ関連の詳細を指定できます。

- 名前空間: アプリケーションが存在する名前空間を入力します。

- ポッド: アプリケーションに関連付けられているポッドを指定します (必須)。

- コンテナ: ポッド内のコンテナの名前を入力します。

- Exec コマンド: 必要に応じて、コンテナの実行コマンドを指定します

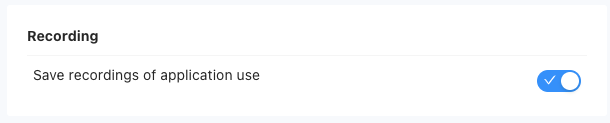

ステップ8:録音(VNC、RDP、SSH、Telnet、Kubernetes)

- プライベートアプリケーションが録音をサポートしており、アクセスタイプがブラウザの場合は、アプリケーションの使用の録音を保存するオプションを有効にできます。録画したビデオは、 モニタリング セクションの 録画 ページにあります。

ステップ 9: ライブ セッション監視 (TELNET、SSH、K8S、RDP、VNC のみ)

- このオプションを有効にすると、ブラウザからアクセスするアクティブなセッションがアプリケーションにある場合、管理者はセッションをリアルタイムでアクティブに監視できます。[セッション] ページの [モニタリング] セクションでセッションを見つけ、[

] ボタンをクリックしてライブ モニタリングを開始します。

] ボタンをクリックしてライブ モニタリングを開始します。

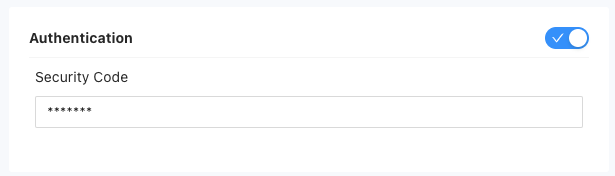

ステップ 10: 認証 (Splashtop のみ)

- プライベートアプリケーションプロトコルがSplashtopの場合、ここでセキュリティコードを設定できます。

ステップ11:詳細オプション

- アクセスタイプが「ネットワーク」の場合、「詳細オプション」セクションが使用可能になり、プライベートアプリケーションの追加設定を構成できます。

- 最大ネットワークセッション期間(秒):アプリケーションのネットワークセッションの最大期間を指定します。デフォルト値は 28,800 秒です。

- インターセプト URI (HTTP、HTTPS のみ): アプリケーションがインターセプトする URI を指定します。これにより、追加のセキュリティ対策やカスタマイズ対策が可能になります。

ステップ 12: アプリケーションの保存と管理

- プライベートアプリケーションの設定を定義したら、[ 保存 ]ボタンをクリックしてアプリケーションを作成します。

- アプリケーションが作成され、アプリケーションの一覧に追加されます。

- デフォルトでは、アプリケーションはアクティブな状態になります。新しく作成したアプリケーションをリストで見つけ、対応する [有効 ]ボタンをクリックして非アクティブ化します。

RDPアプリケーションの「リモートアプリケーション」制御を有効にする方法

リモート アプリケーションの分離を有効にする方法

Windows での OpenSSH のインストールと有効化

検出されたアプリケーションの追加