Splashtop Secure Workspace に公開アプリケーションを追加すると、組織のユーザーがよく使用するアプリケーションを組み込んでアクセスを提供できます。

ステップ1:アプリケーション設定へのアクセス

資格情報を使用して、Splashtop Secure Workspace のスーパー管理者アカウントまたは組織管理者アカウントにログインします。

ログインしたら、[ アプリケーション ]メニューに移動します。

[ アプリケーション ] セクションを選択して、アプリケーション設定ページにアクセスします。

ステップ 2: 公開アプリケーションの追加

アプリケーション設定ページで、[ アプリケーションの追加 ] ボタンをクリックします。

表示されたオプションから、[ パブリックアプリケーションの追加] を選択します。

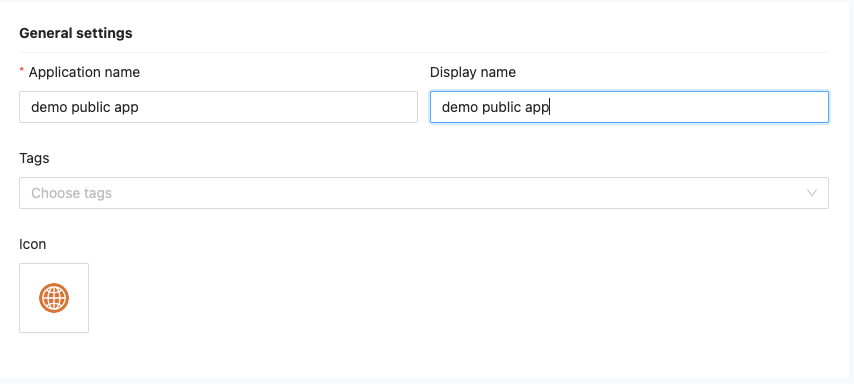

ステップ3:一般設定

[一般設定] セクションで、公開アプリケーションに必要な情報を入力します。

アプリケーション名: アプリケーションのわかりやすい名前を入力します。

表示名: システム内のユーザーに表示される名前を指定します。

タグ: 既存のタグをアタッチするか、新しいタグを作成して、アプリケーションを分類および管理します。

既存のタグをアタッチするには、ドロップダウンリストからタグを選択します。

新しいタグを作成するには、タグ名を入力して「保存」ボタンをクリックします。

アイコン: アプリケーションのアイコンを選択します。システムの組み込みアイコンから選択するか、AcsURLのファビコンを使用できます。

ステップ4:サインオンオプション

公開アプリケーションのサインオン方法 (SAML または OIDC) を選択します。

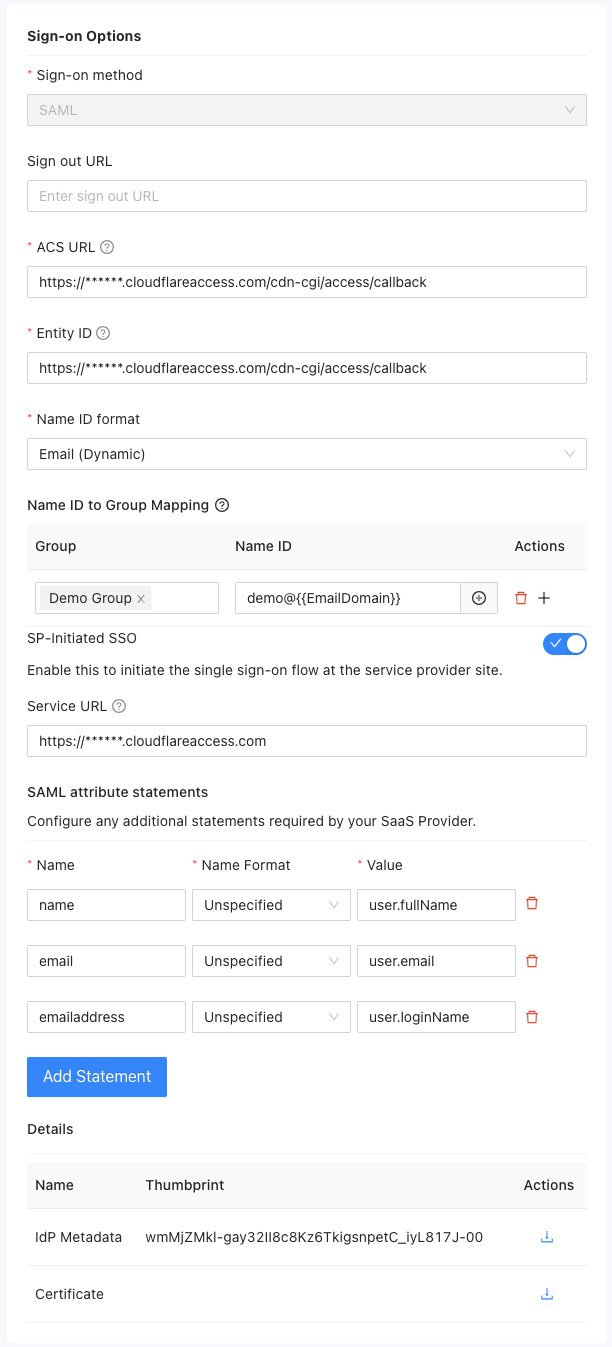

サインオン方法として SAML を選択した場合は、次の詳細を入力します。

サインアウト URL (オプション): サインアウト後にユーザーがリダイレクトされる URL を指定します。

ACS URL: SAML アサーションの受信と解析を担当するサービス プロバイダーのエンドポイント (URL) を入力します。

エンティティ ID: ID またはサービス プロバイダーのグローバルに一意の名前を指定します。

[名前 ID の形式]: 名前 ID の形式を選択します。オプションには、[ユーザー名]、[電子メール (動的)]、[電子メール]、[一時的]、および [永続的] があります。

名前 ID からグループへのマッピング: [名前 ID 形式] が [電子メール (動的)] の場合にのみ使用できます。名前 ID からグループへのマッピングにより、システムはユーザーが属するグループに基づいて特定の名前 ID をユーザーに割り当てることができます。この機能により、管理者はグループと対応する名前 ID 間のマッピングを定義および構成できます。ユーザーが複数のグループのメンバーである場合、システムは、使用するレンダリングされた名前 ID を選択するオプションを提供します。

SP 開始 SSO (オプション): SAML 認証要求を開始するためにユーザーをサービス プロバイダー (SP) サイトにリダイレクトするために使用されるサービス URL を設定するには、このオプションを有効にします。

SAML 属性ステートメント: 「ステートメントの追加」ボタンをクリックして、SaaS プロバイダーに必要なステートメントを追加します。

詳細: このセクションでは、SAML サインオン・オプションに関連する以下の情報を確認できます。

IdP メタデータの拇印: これは、ID プロバイダーのメタデータの指紋またはハッシュ値です。これは検証目的で使用されます。

IdPメタデータのダウンロード:このオプションをクリックして、IDプロバイダーのメタデータドキュメントをダウンロードします。

証明書のダウンロード: このオプションを使用して、IdPに関連付けられた証明書をダウンロードします。

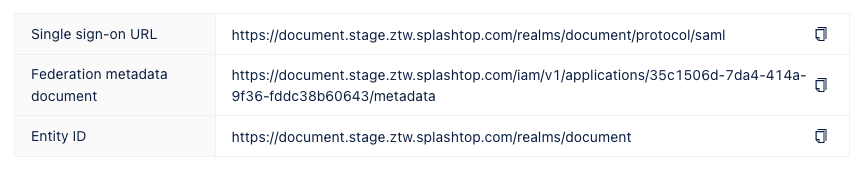

- ページの右側には、参照用に次の情報が表示されます。

- シングルサインオンURL: このアプリケーションのシングルサインオンプロセスを開始するURL。

- フェデレーションメタデータ文書: フェデレーション設定に関する情報を含むメタデータ文書。

- エンティティ ID: ID プロバイダーまたはサービス プロバイダーのグローバル一意識別子。

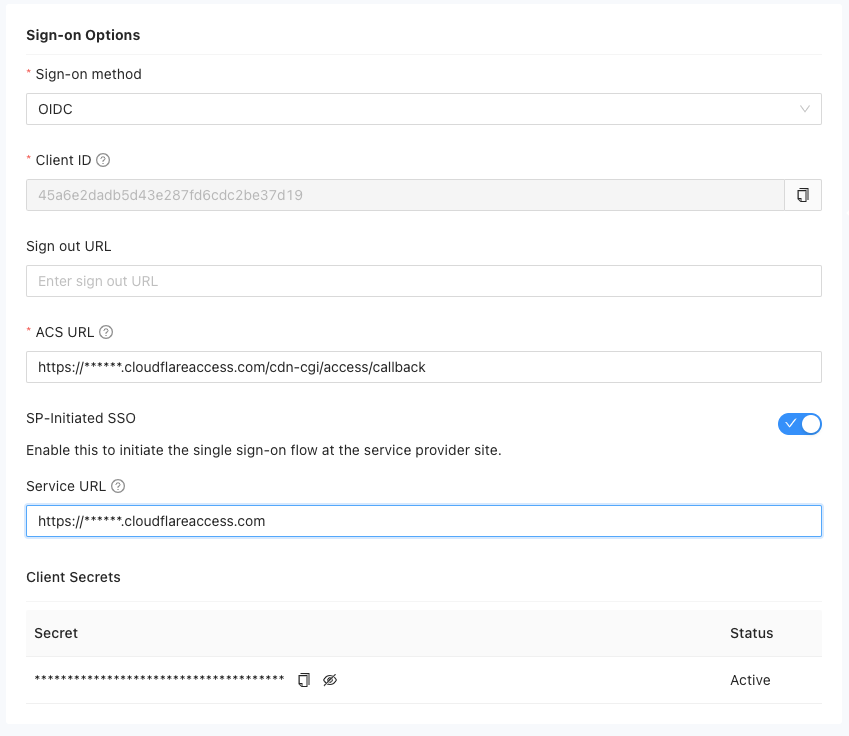

サインオン方式として OIDC を選択した場合は、次の詳細を指定します。

クライアント ID: アプリケーション用に生成された一意の識別子。この ID をコピーして、設定で使用します。

サインアウト URL (オプション): サインアウト後にユーザーがリダイレクトされる URL を指定します。

ACS URL: IDP で認証した後にユーザーがリダイレクトされる URL。

SP 開始 SSO (オプション): SAML 認証要求を開始するためにユーザーをサービス プロバイダー (SP) サイトにリダイレクトするために使用されるサービス URL を設定するには、このオプションを有効にします。

クライアントシークレット: アプリケーション用に生成されたシークレットキー。このキーを表示してコピーし、設定で使用できます。

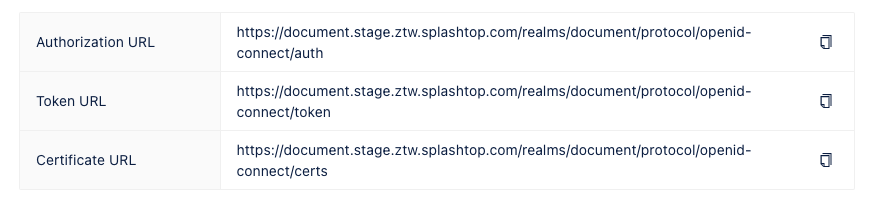

ページの右側には、参照用に次の情報が表示されます。

認証URL: 認証プロセス中に認証に使用されるURL。

トークンURL: 認証プロセス中にトークンを取得するために使用されるURL。

証明書のURL: 認証に使用される証明書にアクセスするためのURL。

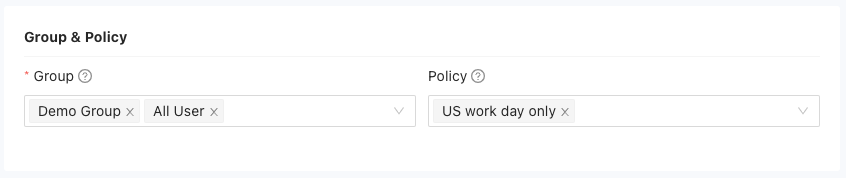

ステップ 5: グループとポリシー

公開アプリケーションに関連付けられたグループとポリシーを定義します。

グループ: アプリケーションへのアクセス権を付与するユーザーグループを選択します。

ポリシー: アプリケーションの特定のアプリケーション ポリシー (アクセス許可、制限など) を設定します。次の手順に従って、アプリケーション ポリシーを追加できます。

アプリケーションポリシーを追加する

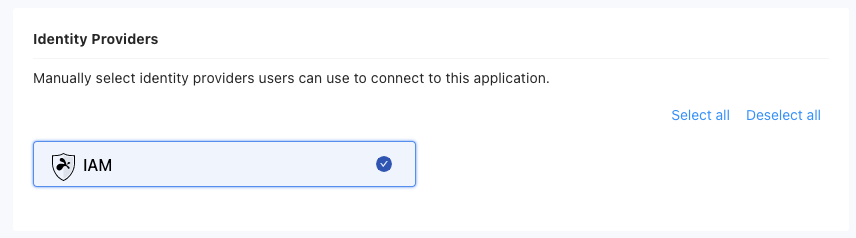

ステップ6:IDプロバイダー

公開アプリケーションの ID プロバイダを設定します。

アプリケーションに関連付ける ID プロバイダー (IDP) を選択します。

手記: デフォルトでは、Splashtop Secure Workspace の IAM (Identity and Access Management) サービスは ID プロバイダーとして利用できます。外部 IDP を追加するには、次の手順に従います。

ステップ 7: アプリケーションの保存と管理

公開アプリケーションの設定を定義したら、[ 保存 ]ボタンをクリックしてアプリケーションを作成します。

アプリケーションが作成され、アプリケーションの一覧に追加されます。

デフォルトでは、アプリケーションはアクティブな状態になります。新しく作成したアプリケーションをリストで見つけ、対応する [有効 ]ボタンをクリックして非アクティブ化します。