次の手順では、Splashtop Secure Workspace に SAML ID プロバイダー (IDP) を追加するプロセスについて説明します。

ステップ1:「IDプロバイダ」セクションへのアクセス

- 資格情報を使用して Splashtop Secure Workspace 管理者アカウントにログインします。

- [設定] タブに移動します。

- [ID プロバイダー] セクションをクリックします。

ステップ 2: 新しい SAML IDP の追加

- 「ID プロバイダー」セクションで、「 新規追加 」ボタンをクリックします。

- 使用可能なオプションから [SAML ] を選択します。

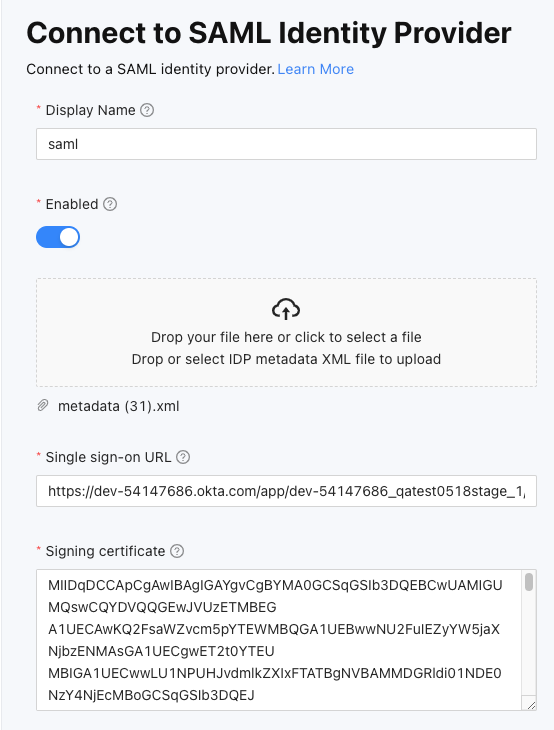

ステップ 3: SAML IDP の設定

- SAML IDP の表示名 を入力します。

- [ 有効 ] オプションを設定して、SAML IDP を有効にします。

- SAML 認証要求の送信先の URL である [シングル サインオン URL] を指定します。

- SAML 認証応答の署名の検証に使用される X509 証明書である Signing certificate を指定します。

- さらに、ユーザーはIDPメタデータXMLファイルをドラッグアンドドロップすることでプロセスを簡素化するオプションがあります。このアクションにより、[シングルサインオンURL]フィールドと[署名証明書]フィールドが自動的に入力されるため、設定プロセスの時間を節約し、精度を確保できます。

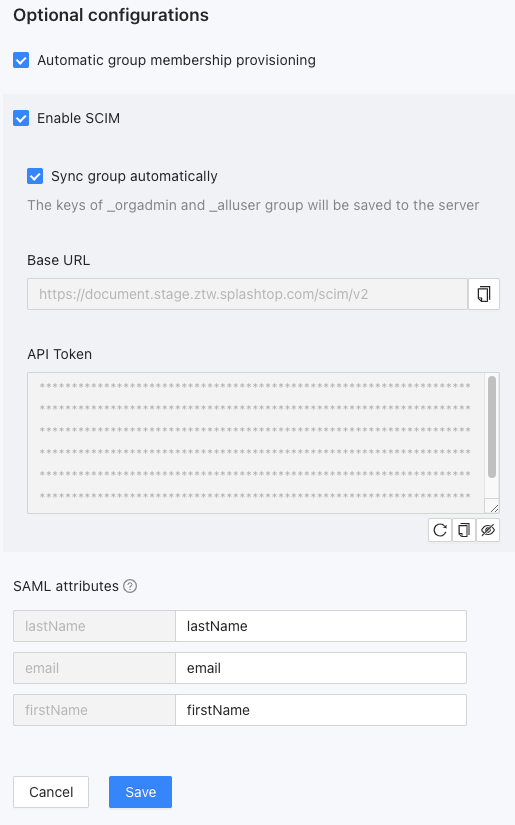

オプションの設定

- グループメンバーシップの自動プロビジョニング: SAML属性に基づいてグループメンバーシップを自動的にプロビジョニングするには、このオプションを有効にします。

- SCIMを有効にする: 有効にすると、SCIM設定に追加のオプションが提供されます。

- グループを自動的に同期する: このオプションを有効にすると、指定したグループが自動的にSSWと同期されます。

- SCIMと自動グループ同期を有効にすると、

_orgadminグループと_alluserグループのキーがサーバーに保存されることに注意してください。 - ベースURL: OIDC 設定用に指定された URL。

- API トークン: OIDC 構成用に提供される API トークン。このトークンは、IDPを保存した後に有効になります。

- SCIMと自動グループ同期を有効にすると、

- グループを自動的に同期する: このオプションを有効にすると、指定したグループが自動的にSSWと同期されます。

- SAML 属性: 署名済み JWT トークンに追加され、SAML ポリシールールで使用できる SAML 属性名のリストを追加します。

ステップ4:確認して保存する

- 入力した情報が正しいことを確認します。

- [ 保存 ]ボタンをクリックして、SAML IDPをSSWに追加します。

追加情報

ページの右側には、参照用に次の情報が表示されます。

- リダイレクト URL: 認証要求を OIDC プロバイダーにリダイレクトする URL。